Hoy de nuevo todo el mundo ha amanecido con la psicosis de que hay una vulnerabilidad muy grave en GNU/Linux, si la hay pero como las anteriores son mas amarillismo.

El problema esta en la librería glibc en la función _nss_hostname_digits_dots() , es muy difícil de explotar aunque hay aplicaciones que lo permiten remotamente, sin embargo es mucho mas fácil actualizar las librerías glibc que explotarlas, en cosa de 20 segundos puedes sin problemas terminar con este asunto del ghost

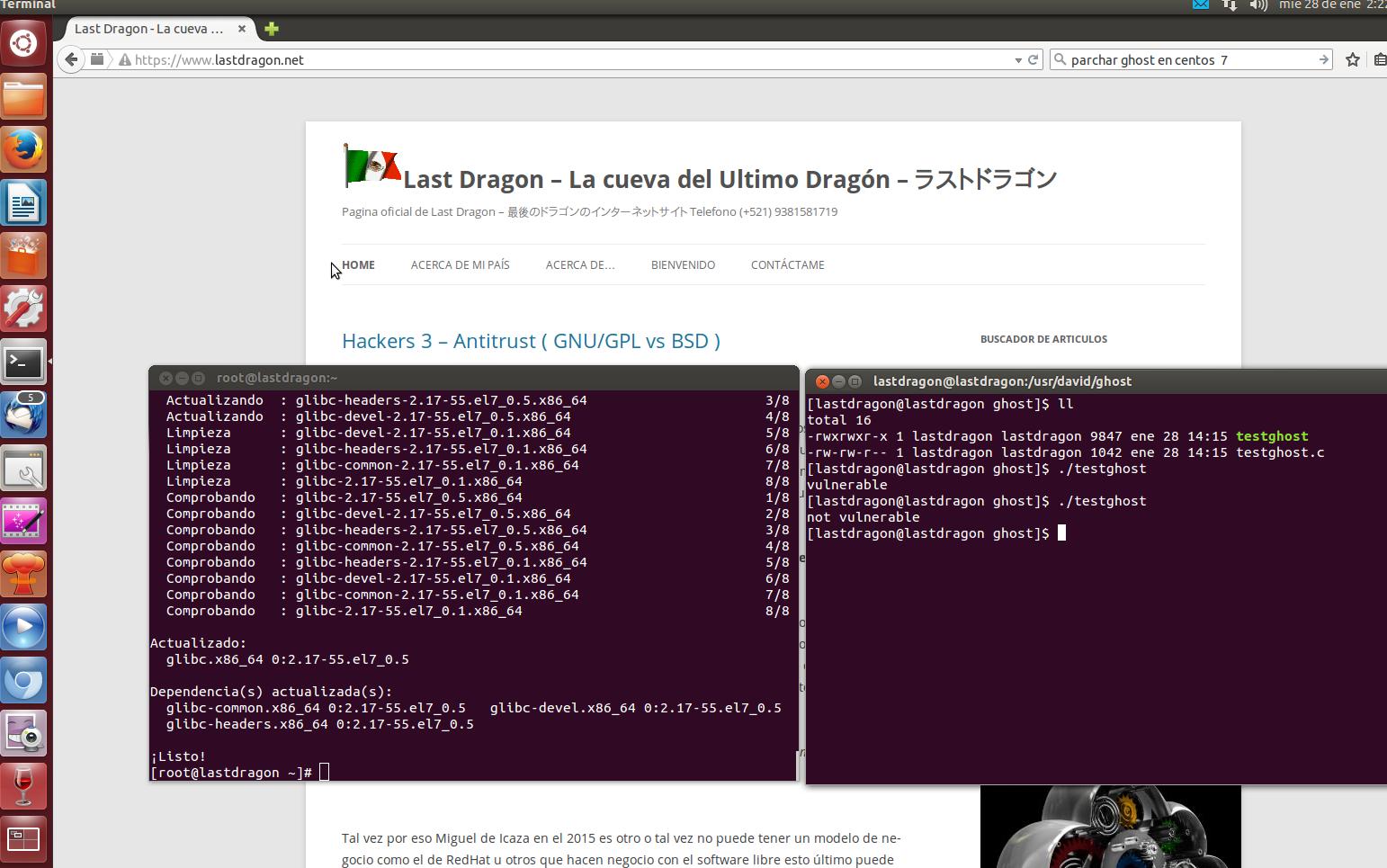

Si tienes un GNU/Linux CentOS 7 lo único que se debe hacer es escribir el comando.

yum install glibc-2.17-55.el7_0.5

Y eso es todo, lo mismo para versiones anteriores de CentOS 6 y anteriores asi como para otras distros como debian o ubuntu que en lugar de yum usan apt-get

Recuerda. Que no te espanten con vulnerabilidades en el software libre esto se arregla en cuestión de segundos, ni que dependiéramos de compañías como cof, cof, Microsoft cof cof Apple.

Por ultimo, aunque la mayoria de los servicios no son afectados por esta vulnerabilidad, si eres muy paranoico de la seguridad, debes reiniciar tu servidor o computadora personal después de actualizar las librerías, por que los programas que han cargado con la versión anterior, no volverán a hacerlo si no hasta la siguiente vez que carguen en RAM, por lo que habrán muchos programas en RAM aun usando la vieja librerías. La forma mas rápida de que todo recargue con las nuevas librerías es un sencillo reinicio.

El siguiente código en C puede ayudarte a probar si tu sistema es vulnerable o no

#include <netdb.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <errno.h>

#define CANARY "in_the_coal_mine"

struct {

char buffer[1024];

char canary[sizeof(CANARY)];

} temp = { "buffer", CANARY };

int main(void) {

struct hostent resbuf;

struct hostent *result;

int herrno;

int retval;

/*** strlen (name) = size_needed - sizeof

(*host_addr) - sizeof (*h_addr_ptrs) - 1; ***/

size_t len = sizeof(temp.buffer) -

16*sizeof(unsigned char) - 2*sizeof(char *) - 1;

char name[sizeof(temp.buffer)];

memset(name, '0', len);

name[len] = '\0';

retval = gethostbyname_r(name, &resbuf,

temp.buffer, sizeof(temp.buffer), &result, &herrno);

if (strcmp(temp.canary, CANARY) != 0) {

puts("vulnerable");

exit(EXIT_SUCCESS);

}

if (retval == ERANGE) {

puts("not vulnerable");

exit(EXIT_SUCCESS);

}

puts("should not happen");

exit(EXIT_FAILURE);

}

“Que no te espanten con vulnerabilidades en el software libre esto se arregla en cuestión de segundos,…”

Pues deben ser segundos muy largos porque esa vulnerabilidad existe desde la v.2.2 del año 2000 y fue detectada y parcheada en el 2013.

No seas troll, tu mismo escribes fue detectada y parchada, usar la I griega ( y ) hace una conjunción en una oración.

Exacto fue detectada Y parchada , no puedes parchar algo que no ha sido detectado. al menos mi bola de cristal se rompió accidentalmente mientras la limpiaba y pues ya no puedo ver los fallos de seguridad con mis métodos metafísicos. sorry