CVE-2015-7547 Me gustaría decir que este como otros errores es simple amarillismo pero este si salió grave de verdad

CVE-2015-7547 es un error en las librerías GlibC específicamente en la función getaddrinfo, si maliciosamente se le envía como respuesta 2K de datos entonces ocurre un Buffer Overflow que permitirá ejecutar codigo según el nivel del usuario que haya invocado el programa que a su vez invoco getaddrinfo en las GlibC, en muchos casos no lograrían escalar a root pero en muchos otros si, por ejemplo un servidor de correo como Sendmail o un Bind que suelen correr con root. Ya con eso le metieron gol al servidor.

Como logras meterle gol, de muchas formas, una muy fácil si un servidor como Sendmail tiene activado el LookUP para las IP va a preguntar de cualquier IP su dominio inverso, el SSH que normalmente corre como root antes de autenticar si tiene activado el Lookup de la ip que lo conecta podría recibir en respuesta 2K maliciosos y es de hecho que al interior de Google alguien se percató que al conectar por SSH a un servidor especifico este reventaba, al trazar el origen de la falla se descartó que fuera por SSH llegando al corazón del problema que fue al interior de las librerías GlibC. Rastreando los cambios de versión se sabe que desde la versión 2.9 de la librería, lanzada en mayo de 2008 existe esta falla, seguramente por mucho tiempo ha sido un 0day pero que muy pocos lo han explotado

En el caso de la cueva del dragón esto me obligo a una actualización mayor debido a que yo compilo casi todas mis cosas manualmente y las librerías GLIBC se linkean por todos lados, son uno de los pilares en cualquier sistema GNU/Linux, significa que tuve que actualizar mis librerías y compilar muchas de las aplicaciones donde las use y en algunos casos las use como linkeo estático, es parte del show de ser administrador, si a finales del día 19 de febrero notaste que la cueva estaba fuera de línea, es porque estaba en en pedazos recompilando N cantidad de programas empezando por la GlibC

Si tienes maquinas expuestas a internet y no has hecho actualizaciones grandes, actualiza porque es probable, muy probable que tengas este fallo en el corazón de tu sistema operativo

puff desde el 2008 si que esta bueno el fallo.

Veré si puedo hacer una prueba en mis servidores.

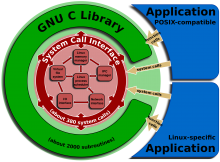

no que linux era el mas seguro? que POSIX por aqui y asado?… de que sirve POSIX en este caso?… R: NADA.

Es obvio que te pones el nickname de Raul Robles por que no quieres que todos se burlen de ti, solo un idiota que no entiende lo que sucede a ese nivel metería la palabra POSIX ahi. por esta vez dejare pasar este comentario troll, solo para que no digan que soy un censurador, pero los que entienden de esto saben que acaba de escribir un idiota creyendo que acaba de darle una lección a otros mas informados que el = )

Quieren servidores totalmente seguros con la mejor infraestructura posible?, muy sencillo: https://cloud.google.com/ la elección más inteligente como acaba de hacer spotify y otras grandes empresas.

Relacionado: http://wwwhatsnew.com/2016/02/24/spotify-se-va-a-google/

Yo buscaría una opción mas económica, creo que Google y Amazon son las mejores en ese rubro, por que en seguridad todos están igual y cuando se trata de que tu administres el servidor, si el tu no lo aseguras tendrá seguridad fallida