A una semana de iniciado el testyourmight, son cada vez más lo que lo intentan año con año pero son menos los que se acercan al camino correcto.

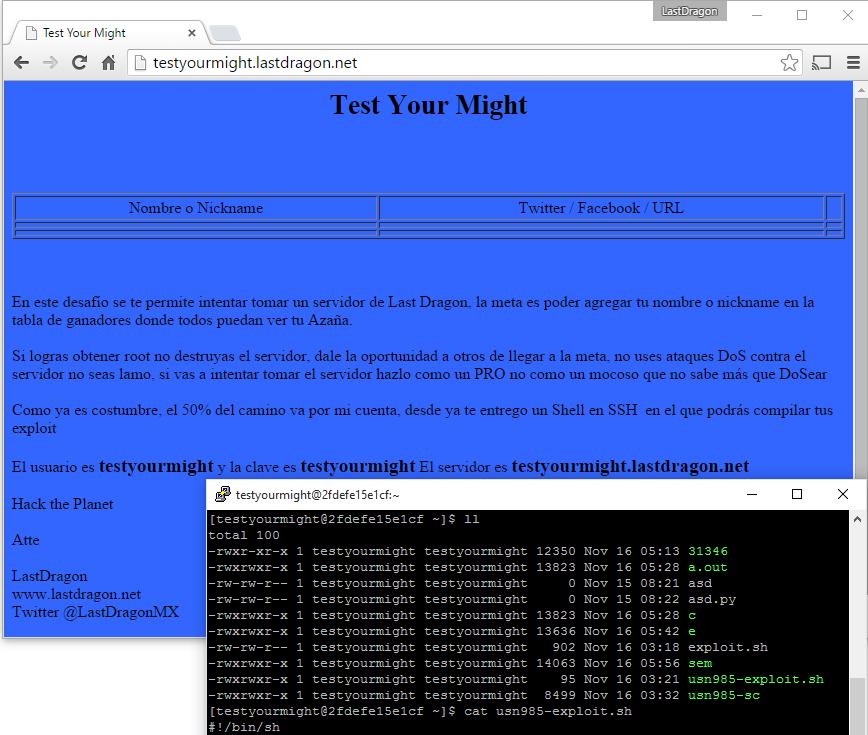

Es triste que tanto Kali Linux y otras herramientas les haya nublado la mente a los “ pseudo “ hackers , las versiones anteriores de este reto eran más difíciles porque no permitía la ejecución de código, permitía compilar pero no ejecutar código , ahora les permito no solo compilar sino ejecutar el código y simplemente no lograron escalar a root.

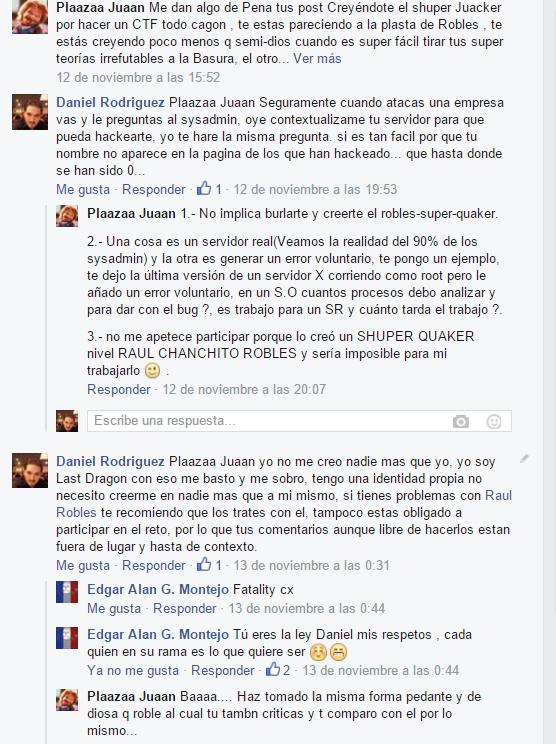

En el Facebook hubo quien en su frustración dijo cosas como que entregar un servidor sin contextualizar al mismo, es decir el propósito del mismo. Es algo obvio que se trata de un servidor web, sin embargo le respondo que seguramente ha de ir con el sysadmin a pedirle el contexto de su servidor y ya que esta en eso de paso que pida la clave root ya sería más rápido ¿ no ? El problema con estas personas es que muchas se frustran por que aun habiendo pagado cursos de hackers en línea no pueden con retos tan sencillos como este. No es mi culpa si pensaron que mágicamente se convertirían en hackers solo por entrar a un curso en línea.

Esta edición del reto testyourmight llega a su final sin un ganador y tristemente con poquitos en el camino correcto.

Last Dragon Me gustaria que en un video muestres como se solucionaba el reto.

lastdragon me gustaria ver la solucion a este reto.

Amigo corrija eso de que en su frustración, porque ni frustrado ni si quiere intente el reto…. NO PONGA PALABRAS Q NO SON, otra cosita NO QUE NO ANDABAS CON PAVADAS COMO HACKER,JUACKER,etc .. Y TRATAS DE PSEUDO HACKER A LOS CHICOS Q INTENTARON ???….

Por último jamás he pagado un curso y te lo dije 😉 … después de las discusiones q tuvimos, veo q sigues afirmando cosas q no son y me pareces eres un tanto mitómano te creas tu propia película y te la crees, una lástima don raul digo last…. saludos.

Podrías publicar la solución al reto? o es que tu tampoco sabes como vulnerarlo?

Saludos.

Ni chance me diste de corroborar mi hipótesis en la pasada entrada =P…

No puedes publicar la imagen de la vm? me gustaría jugar offline solo para fines de aprendizaje.

Saludos

g30rg3_x

Pero si lo deje en linea toda una semana….

Martin

No soy susceptible a ing. social, debes esforzarte mas si tratas de manipularme, pero mucho mas.

juan

Si no has pagado un curso y ni siquiera intentaste el reto, ¿ entonces estas peleando ? yo si lo se , eres un troll pero muy barato, troll de 3 pesos…. sin contar que estas bien idiota si crees que diciéndome Raul me ofendes, no soy susceptible a ing social, no seas tonto, lo único que conseguirás es que te de tu galleta de troll y que … si ese es el camino que llevas…. tengo que desearte SUERTE EN LA VIDA, LA VAS A NECESITAR

g30rg3_x

Esta vez es diferente, si se permite ejecutar cosas… puedo dejarlo en linea un día mas si gustas intentar aunque no es como el anterior , lo dejare en linea hasta las 12 PM de hoy 17 de noviembre, siendo ahora mismo 12 AM, lo dejo en linea 12 horas mas…

Si pero no lo supe hasta un día antes =/, en fin ayer intente un par de cosas rápidas (CVE-2015-3245 y CVE-2015-3246) sin éxito (aunque era de esperarse, ya que me pareció que el servidor estaba actualizado hasta el 11/11/2015) y dudo tener tiempo para seguir dándole por lo que resta del día, de todos modos se aprecia el gesto.

Y si vi que esta vez dejaste fácil explotar bugs, para empezar nos dejaste el compilador (ahorrándonos el trabajo de descargar la distribución y compilar el código por nuestra cuenta), las herramientas indispensables para descargar los mismos, también dejaste privilegios de ejecución y suid en las particiones donde podíamos escribir, esta vez protegiste tu .bash_profile (evitando la mayoría -?- de los ataques estilo xiam) pero nos quitaste la lectura (de la lista de archivos por que aun se podía leer los archivos si se sabia la ruta) de varios directorios clave para la parte de reconocimiento (principalmente /etc), lo que si fue raro es gente intentando vulnerabilidades del 2010 o inclusive la de la imagen que corresponde a un exploit para Ubuntu cuando es un CentOS 7 (1503) con las ultimas actualizaciones al día 11/11/2015 (de lo que puedo especular según recuerdo de memoria), así que si había chance.

En fin tal vez la cosa iba por el camino de docker, ya que era (?) una imagen docker montada en linode* pero siguen siendo solo hipótesis.

Creo que podrías publicar la imagen de docker (?) sin problemas, si no la quieres hacer publica o al menos considera enviármela por privado, prometo no publicarla (hasta te firmo un NDA =P), sobretodo desde el punto de vista de la defensa ya que es interesante analizar tus despliegues (me gusta desde el primer reto linux campeche que supe en el 2011, analizar tus estrategias de defensa mas que diseñar un ataque).

Saludos

* = Pediste permiso para usar Linode para este reto? por que su TOS indica vagamente que este tipo de uso esta prohibido, yo hice una solicitud explicita para poder hospedar un juego de este tipo, ya que he tenido varios problemas con otros proveedores de hosting (como Rackspace y Dreamhost).

g30rg3_x

El reto se resolvía muy facil, de hecho era tan facil que nadie se lo esperaba, lo unico que habia que hacer era encontrar ” a ciegas ” la ruta del archivo index.html y modificarlo. los enecearios que imagine para resolverlo fueron.

1 ver los archivos abiertos con lsof

2 si desconocen el comando ir directamente a /proc/IDnginx/fd – el IDnginx lo pudieron obtener con el ps ax

Eso era todo, todo lo demas estaba como distraccion, era correcto que había un chroot y un docker pero nada de eso importaba, incluso habia una redireccion con iptables del 22 al 8022 para que pensaran que habia otra forma de entrar, pero todo eso fue pura distraccion de lo simple que era.

Uhhh eso me hace sentir bastante estúpido por olvidarme del problema y concentrarme en el servidor, por lo que asumí que el único con permisos de escritura en el archivo fuera el root (como siempre).

Aun así me interesaría la imagen de docker, para analizar tu estrategia de defensa o al menos una entrada explicando tu metodología favorita de defensa en CentOS 7.

Saludos

yo por eso mejor ni le entre, eso de jadquiar es del diablo ahahhahha, entre todos los retos que has hecho cuantas personas han logrado resolverlo ?

y si, tristemente ahora todos son jadquers de cursitos, pero tambien es una bronca de aprendizaje, yo estuve hace poco en la escuela ( aunque ya paso los 30 ), y tristemente los maestros no podian contestar cosas especificas, con decirte que excente estructura de datos con un programa en c++ que hacia crecer una matriz cuyo tamaño inicial era cero ( con punteros que ni siquiera sabia pero en un libro viejito encontre ), y es que ahora la educacion en muchas escuelas ( aun cuando sean tecnicas o ingenierias ) es mas – aprende a usar el entorno / programa / herramienta – en lugar de ser – aprende los fundamentos para construir tu programa / entorno / herramienta y comprender las que existe –

simplemente en materias como programacion web, ni siquiera enseñan a estructurar el codigo y cuidar aunque sea un poquito el sanitizado del mismo

este ni siquiera lo intente. eran demasiados privilegios para que todo fuera tan sencillo. no se si eres un troll, un genio, un genio troll, un troll genio…

No sabia de este reto, me gustaria algun dia participar, cuando es el siguiente reto? saludos!!..

Cuando levantar otro reto de estos…